Foto: rafapress – shutterstock.com

Pembaruan Windows yang dikirimkan pada hari patch Mei juga harus menutup kerentanan di Windows Kerberos dan Layanan Domain Direktori Aktif. Namun, ini dapat menyebabkan kesalahan otentikasi dengan layanan NPS, RRA, EAP, dan PEAP karena otentikasi komputer berbasis sertifikat diganti di pengontrol domain.

Amerika Serikat keamanan cyber Badan Keamanan Infrastruktur (CISA) kemudian menghapus salah satu kerentanan (CVE-2022-26925) dari daftar kerentanan yang diketahui, Seperti laporan komputer yang sedang tidur. Karena jika tidak, semua otoritas federal sipil AS harus mengimpor pembaruan yang salah dalam waktu tiga minggu.

Menurut Microsoft, masalah hanya terjadi ketika pembaruan diinstal pada server yang bertindak sebagai pengontrol domain. Pembaruan dapat digunakan tanpa ragu-ragu pada mesin klien dan mesin server Windows yang tidak digunakan sebagai pengontrol domain. Microsoft sedang bekerja untuk memperbaiki masalah. sampai berhasil Masih merekomendasikan solusi – Bahkan penugasan sertifikat secara manual.

Ini juga menjengkelkan karena kerentanan yang tidak ditutup dengan benar diketahui Itu sudah digunakan. Jika ada celah seperti itu, sudah disarankan untuk menutupnya sesegera mungkin. Ini juga menjengkelkan bahwa Microsoft ingin menutup total 74 kerentanan dengan Patch Day di bulan Mei. Namun, karena tambalan tidak lagi dapat digunakan hanya untuk kerentanan individu, pengguna hanya memiliki opsi untuk menginstal semua tambalan yang tersedia dalam paket pembaruan atau melakukannya tanpa tambalan sama sekali, tidak hanya kerentanan yang menyebabkan masalah autentikasi tetap terbuka pada pengontrol domain, tetapi juga Semua 73 lainnya.

“Masalah terbaru dengan otentikasi Active Directory terkait dengan Patch Tuesday pada Mei 2022 menyoroti kompleksitas yang terlibat dalam keamanan AD,” komentar Ran Harrell, Manajer Produk Keamanan Utama di AD. Simpers. Perusahaan mengkhususkan diri dalam mengamankan Windows Active Directory.

Dalam kasus khusus ini, CVE-2022-26925 adalah kerentanan yang serupa dengan penyerang Seperti celah yang kemudian dikenal sebagai “PetitPotam” pada tahun 2021 Mengizinkan pengguna akun istimewa (seperti administrator) untuk memaksa mereka masuk. Kredensial dialihkan dan kemudian disalahgunakan untuk mendapatkan hak istimewa yang ditingkatkan secara permanen ke akun pengguna lain yang telah disusupi.

“Coffee pioneer. Social media ninja. Unrepentant web teacher. Friendly music fan. Alcohol fanatic.”

More Stories

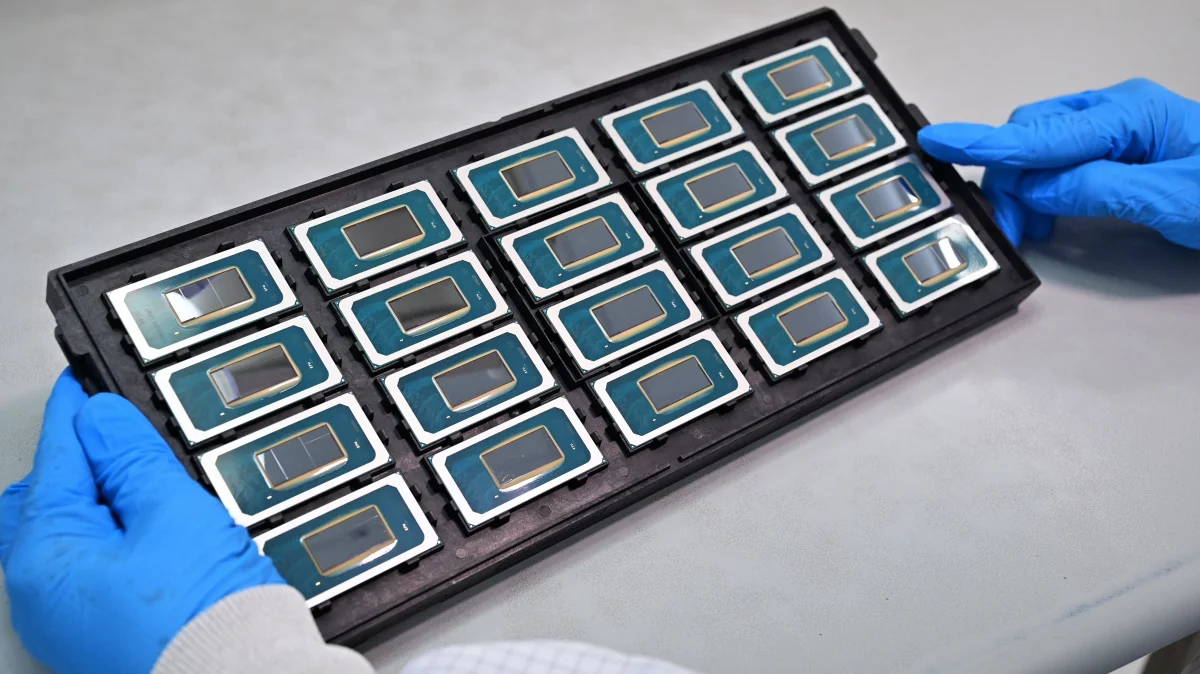

Intel dilaporkan ingin menghadapi Strix Halo AMD dengan GPU raksasanya sendiri di prosesornya

Ponsel Pixel 8 Pro dengan tarif 5G + jam tangan pintar gratis

Ponsel cerdas Pixel dikirimkan melalui pemeliharaan jarak jauh yang dilakukan secara diam-diam namun tidak aktif