Perangkat lunak manajemen perangkat HCL Bigfix Server Automation dipengaruhi oleh kerentanan di pustaka qs yang digunakan. Penyerang dapat menggunakan ini untuk melumpuhkan Bigfix pada node yang rentan. Perangkat lunak yang diperbarui tersedia untuk memperbaiki kesalahan.

Kerentanan berasal dari penyerang jarak jauh yang tidak diautentikasi mengirimkan muatan serangan dalam permintaan URL dengan parameter formulir a[__proto__]=b&a[__proto__]&a[length]=100000000 dapat ditempatkan. Saat memproses di perpustakaan qs sebelum versi 6.10.3, proses node dapat macet, seperti yang dijelaskan Konsultasi Keamanan HCL (CVE-2022-24999, CVSS 7.5mempertaruhkan”tinggi“).

HCL Bigfix: Versi terpengaruh

Menurut laporan HCL, pustaka qs yang rentan digunakan, antara lain, di Software Express sebelum versi 4.17.3. Parameter di atas tipikal untuk banyak kasus penggunaan ekspres. Pengembang telah memindahkan perbaikan bug ke qs 6.9.7, 6.8.3, 6.7.3, 6.6.1, 6.5.3, 6.4.1, 6.3.3 dan 6.2.4.

Ini berarti Express 4.17.3, yang memiliki “deps: [email protected]” sebagai elemen dependensi dalam deskripsi versi, tidak lagi rentan. Secara resmi, daftar HCL di notifikasi API Istirahat Otomasi Server HCL BigFix di ver 9.5.64 Dan orang tua lemah. Manajer TI dapat mengakses perangkat lunak yang diperbarui dan dikoreksi menggunakan metode yang mereka kenal.

Pada pertengahan tahun lalu, HCL harus menambal kerentanan Bigfix yang memungkinkan penyerang menyusupi sistem yang rentan. Beberapa celah diklasifikasikan sebagai kritis dan memungkinkan, misalnya, untuk menjalankan perintah Anda sendiri.

(DMK)

“Coffee pioneer. Social media ninja. Unrepentant web teacher. Friendly music fan. Alcohol fanatic.”

More Stories

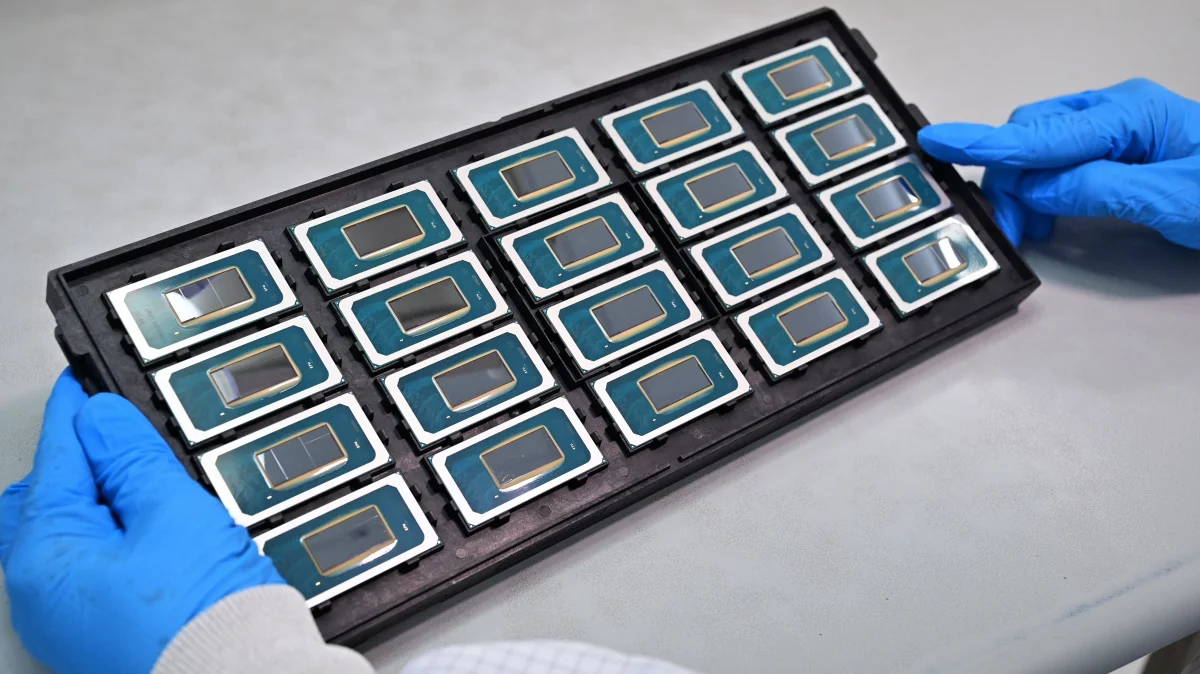

Intel dilaporkan ingin menghadapi Strix Halo AMD dengan GPU raksasanya sendiri di prosesornya

Ponsel Pixel 8 Pro dengan tarif 5G + jam tangan pintar gratis

Ponsel cerdas Pixel dikirimkan melalui pemeliharaan jarak jauh yang dilakukan secara diam-diam namun tidak aktif